http://m.gizmodo.uol.com.br/tecnologia-vazamento-panama-papers/

A tecnologia usada para vazar os 2,6 terabytes de dados dos Panama Papers

Esta semana, uma equipe internacional de jornalistas revelou o projeto “Panama Papers”, um conjunto de 11,5 milhões de arquivos sobre contas offshore e paraísos fiscais gerenciados pela empresa panamenha Mossack Fonseca.

Com 2,6 terabytes, este é o maior vazamento da história, superando de longe casos como Ashley Madison (30 GB) e Sony Pictures (230 GB). Como isso foi possível? A Forbes explica o caminho dos arquivos dos servidores da Mossack Fonseca até as mãos dos jornalistas.

>>> Maior vazamento da história revela corrupção mundial em 2,6 TB de dados

O diretor Ramon Fonseca disse à Reuters que o escritório jurídico sofreu um ataque bem-sucedido, porém “limitado”. Eles avisaram sobre a invasão em um e-mail para clientes no dia 1º de abril; no entanto, jornalistas vêm recebendo dados vazados há cerca de um ano.

“Oops” #PanamaPapers

“Oops” #PanamaPapers pic.twitter.com/ISwm6II4Hc

— WikiLeaks (@wikileaks) April 3, 2016

A empresa alega que sofreu um “acesso não-autorizado no servidor de e-mail”. De acordo com o especialista Christopher Soghoian, da ACLU, ela não adotava práticas básicas de segurança como usar tráfego seguro (via TLS) para seus e-mails.

Além disso, o site da Mossack Fonseca está cheio de vulnerabilidades. Por exemplo, o portal usado pelos clientes para acessar dados confidenciais usava uma versão da plataforma Drupal lançada há três anos, que tem pelo menos 25 vulnerabilidades conhecidas, segundo a Forbes. Duas delas permitem que um hacker envie código ao servidor e baixe seus dados.

Criptografia

Ainda não se sabe exatamente como os dados da Mossack Fonseca foram vazados, mas por pelo menos um ano, a empresa não percebeu a invasão (ou não avisou isso ao público).

A pessoa (ou grupo) que obteve todos esses dados não informou muitos detalhes. O delator se identificou apenas como John Doe (termo equivalente a “fulano” em inglês) e entrou em contato por e-mail com Bastian Obermayer, do jornal alemão Süddeutsche Zeitung (SZ):

John Doe: Olá. Aqui é John Doe. Interessado em dados?

SZ: Estamos bastante interessados.

John Doe: Há algumas condições. Minha vida está em perigo. Nós só vamos conversar usando criptografia. Nenhum encontro pessoal, nunca. A escolha das notícias ficará obviamente por sua conta.

SZ: Por que você está fazendo isto?

John Doe: Eu quero que esses crimes sejam públicos.

Então, o jornalista conversou com John Doe através de chat criptografado – não foi revelado qual – e recebeu aos poucos os dados vazados. Foram tantos que o jornal pediu ajuda para o ICIJ (Consórcio Internacional de Jornalistas Investigativos).

Logo na primeira reunião do grupo, eles tiveram que decidir o que fazer com 1 TB de dados. Mar Cabra, chefe de dados e pesquisa no ICIJ, diz à Forbes que os arquivos e suas cópias foram espalhados por diferentes discos rígidos criptografados com o software VeraCrypt. Trata-se de um sucessor do TrueCrypt, serviço gratuito para criptografar arquivos que deu dores de cabeça até para a NSA.

Eis a descrição oficial:

O VeraCrypt adiciona segurança aos algoritmos usados para a criptografia do sistema e de partições, tornando-os imunes a novos desenvolvimentos em ataques de força bruta reforçada. Ele também resolve muitas vulnerabilidades e problemas de segurança encontrados no TrueCrypt.

Ele também possui um recurso que pode proteger jornalistas. O VeraCrypt permite manter dois sistemas operacionais ao mesmo tempo, cada um com uma senha diferente. Se o usuário for forçado por autoridades, ele pode entregar uma senha que não revela nada demais. No entanto, ao digitar outra senha, você acessa um volume escondido no espaço “livre” do disco rígido.

Na nuvem

Os dados não poderiam viver para sempre nos discos rígidos: eles precisavam ser distribuídos a jornalistas em todo o mundo – mais de 400, na verdade. Como?

Na nuvem da Amazon. Os arquivos também são criptografados lá, e o usuário precisava apenas de um link, usuário e senha gerada aleatoriamente para acessá-los. Há proteção contra ataques de força bruta, e todos os dados são transferidos por um protocolo seguro.

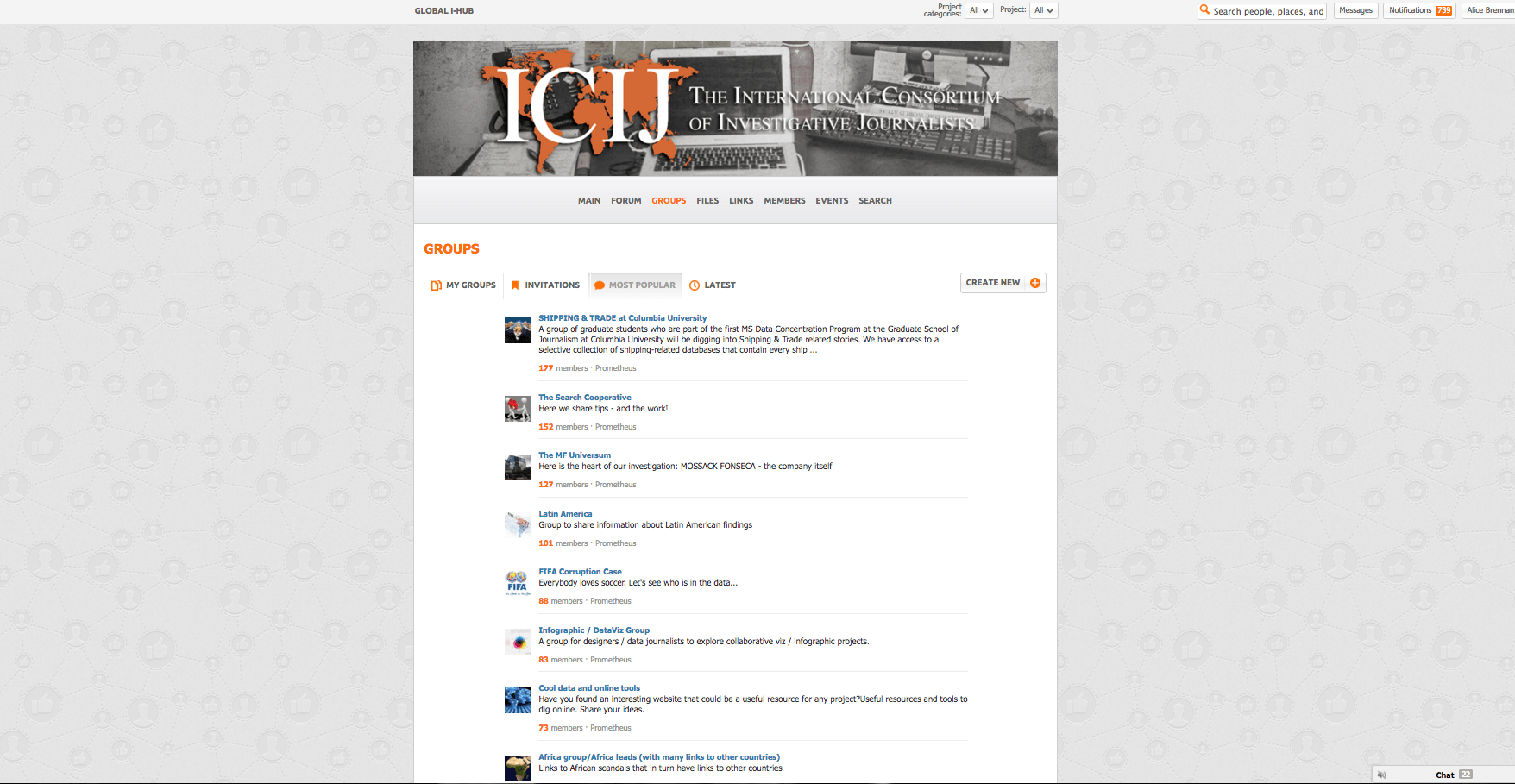

Os jornalistas têm até mesmo uma rede social interna, chamada iHub. É uma espécie de “redação virtual”, na qual é possível postar atualizações em um feed semelhante ao Facebook, criar grupos e também bater papo. Ela foi construída usando o software Oxwall de código aberto. Segundo o Fusion, “todo o sistema é protegido com várias camadas de criptografia e senhas de 30 caracteres”, mais autenticação de dois fatores usando o Google Authenticator.

Isso foi apenas parte do esforço. Como analisar um volume tão imenso de dados? A Forbes explica:

A ferramenta de pesquisa permitia aos repórteres caçar nomes como Putin ou lugares como o paraíso fiscal das Ilhas Virgens Britânicas, e foi baseado no Apache Solr, utilizado por empresas como DuckDuckGo. Isto foi combinado ao Tika, também da Apache, um software de indexação que pode analisar diferentes tipos de arquivos, sejam eles PDFs ou e-mails, extraindo o texto e separando-o de dados não-essenciais. Por cima disso, há uma bela interface criada usando o Blacklight, outro desenvolvimento de código aberto…

Para entender o que eles estavam olhando, os repórteres podiam usar a visualização de dados integrada, uma mistura da tecnologia Neo4j (para bancos de dados gráficos) com o Linkurious, para fazer conexões entre os arquivos.

Gerard Ryle, diretor do ICIJ, diz à Wired que não planeja divulgar publicamente o conjunto completo dos dados. Segundo ele, isso iria expor informações confidenciais de pessoas inocentes, não apenas de figuras públicas que foram o foco das notícias recentes. “Nós não somos o WikiLeaks. Estamos tentando mostrar que o jornalismo pode ser feito de forma responsável”, diz Ryle.

Os Panama Papers já estão trazendo consequências para alguns envolvidos. O primeiro-ministro da Islândia, Sigmundur David Gunnlaugsson, renunciou ao cargo – ele tem uma offshore aberta pela Mossack Fonseca e é suspeito de ter escondido milhões de dólares nas Ilhas Virgens Britânicas.

No Brasil, pelo menos 107 empresas offshore estão ligadas a personagens da Operação Lava Jato. A Mossack Fonseca também criou ou vendeu empresas offshore para políticos brasileiros e seus familiares, e há ligações com PDT, PMDB, PP, PSB, PSD, PSDB e PTB.

Enviado do meu iPhone

click agora 👉 https://news.google.com/s/CBIw6NGf108?sceid=BR:pt-419&sceid=BR:pt-419